Aktualisiert am 6. März 2024 (Umsetzung in den Mitgliedsstaaten)

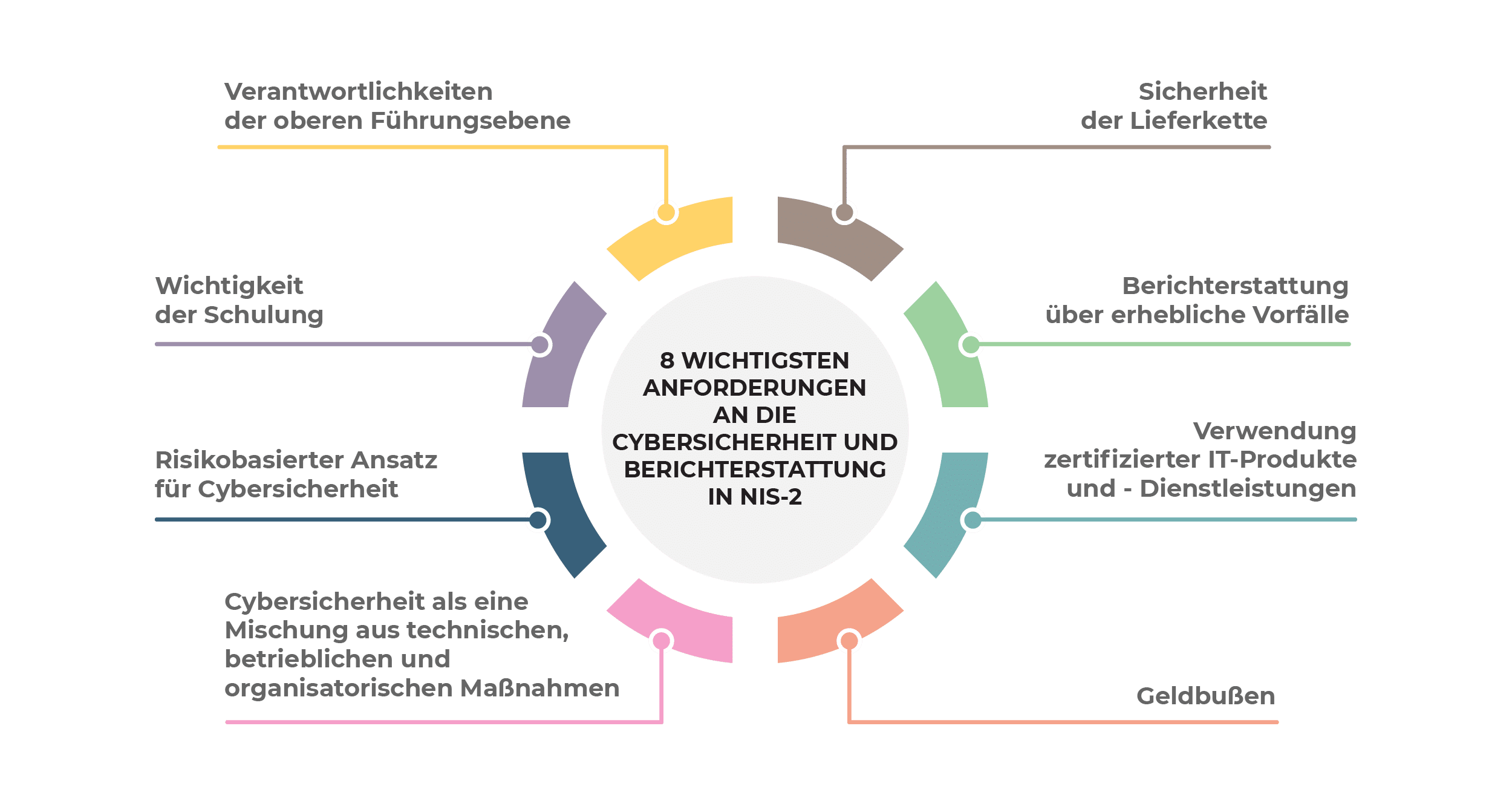

Wenn sich Ihr Unternehmen auf die Einhaltung von NIS 2 vorbereitet, fragen Sie sich wahrscheinlich, was Sie tun müssen. In diesem Artikel werden die wichtigsten Anforderungen zur Einhaltung der NIS 2 vorgestellt, wobei der Schwerpunkt auf Kapitel IV – Risikomanagementmaßnahmen und Berichtspflichten im Bereich der Cybersicherheit – liegt.

- Verantwortlichkeiten der oberen Führungsebene

- Wichtigkeit der Schulung

- Risikobasierter Ansatz für Cybersicherheit

- Cybersicherheit als eine Mischung aus technischen, betrieblichen und organisatorischen Maßnahmen

- Sicherheit der Lieferkette

- Berichterstattung über erhebliche Vorfälle

- Verwendung zertifizierter IT-Produkte und -Dienstleistungen

- Geldbußen

Überraschenderweise sind von den 46 Artikeln der NIS 2 Richtlinie, nur die Artikel 20 bis 25 wirklich relevant für Unternehmen (d.h. wesentliche und wichtige Einrichtungen), die NIS 2-konform werden müssen; die meisten anderen Artikel spezifizieren die Anforderungen für staatliche Stellen, die die Cybersicherheit regeln.

Siehe auch: 15 Umsetzungsschritte für NIS 2-Maßnahmen zum Risikomanagement im Bereich der Cybersicherheit

Diese wichtigsten Anforderungen befinden sich in Kapitel IV und drehen sich um zwei Hauptthemen: Risikomanagement im Bereich der Cybersicherheit und Berichtspflichten. Neben Kapitel IV gibt es nur wenige Anforderungen, die für wesentliche und wichtige Einrichtungen relevant sind.

Hier sind also die wichtigsten NIS 2-Anforderungen, auf die Sie achten sollten:

1) Verantwortlichkeiten der oberen Führungsebene

Gemäß Artikel 20, muss die obere Führungsebene von wesentlichen und wichtigen Einrichtungen:

- die im Unternehmen umzusetzenden Cybersicherheitsmaßnahmen genehmigen,

- deren Umsetzung beaufsichtigen und

- sie kann haftbar gemacht werden, wenn die Cybersicherheit nicht ordnungsgemäß umgesetzt wird.

In den Artikeln 32 und 33 wird außerdem die Haftung der gesetzlichen Vertreter wesentlicher und wichtiger Einrichtungen betont.

2) Wichtigkeit der Schulung

Gemäß Artikel 20 müssen die Mitglieder der oberen Führungsebene eine Cybersicherheitsschulung absolvieren und ihren Mitarbeitern die regelmäßige Teilnahme an einer solchen Schulung ermöglichen.

Die NIS 2 schreibt vor, dass solche Schulungen die Identifizierung von Risiken, die Bewertung von Cybersicherheitspraktiken und die Frage, wie diese Cybersicherheitsmaßnahmen dem Unternehmen bei der Erbringung seiner Dienstleistungen helfen, abdecken müssen.

Klicken Sie hier, um 25 Videos zum Sicherheitsbewusstsein zu sehen, mit denen Sie die Mitarbeiter Ihres Unternehmens schulen können.

3) Risikobasierter Ansatz für Cybersicherheit

Artikel 21 schreibt vor, dass die Cybersicherheitsmaßnahmen den damit verbundenen Risiken angemessen sein müssen; bei der Bewertung der Risiken müssen die Unternehmen gemäß NIS2 Folgendes berücksichtigen:

- Gefährdung durch Risiken

- Größe des Unternehmens

- Wahrscheinlichkeit des Auftretens von Vorfällen und deren Schweregrad

- gesellschaftliche und wirtschaftliche Auswirkungen von Vorfällen.

4) Cybersicherheit als eine Mischung aus technischen, betrieblichen und organisatorischen Maßnahmen

Artikel 21 verpflichtet die Unternehmen „geeignete und verhältnismäßige technische, operative und organisatorische Maßnahmen zu ergreifen, um die Risiken für die Sicherheit der Netz- und Informationssysteme zu beherrschen und die Auswirkungen von Sicherheitsvorfällen auf die Empfänger ihrer Dienste und auf andere Dienste zu verhindern oder möglichst gering zu halten.”

Darüber hinaus fordert Artikel 21 einen gefahrenübergreifenden Ansatz, was im Grunde bedeutet, dass sich die Unternehmen auf ein breites Spektrum potenzieller Bedrohungen vorbereiten müssen.

Schließlich legt Artikel 21 eine Reihe von Cybersicherheitsdokumenten und -maßnahmen fest, die in diesem Artikel aufgeführt sind: Liste der erforderlichen Dokumente nach NIS 2.

5) Sicherheit der Lieferkette

Artikel 21 verlangt von Unternehmen, dass sie den Risiken im Zusammenhang mit Direktlieferanten und Dienstleistern besondere Aufmerksamkeit widmen, insbesondere:

- Schwachstellen, die für jeden direkten Lieferanten und Dienstleistungsanbieter spezifisch sind

- Gesamtqualität der Produkte und Cybersicherheitspraktiken von Lieferanten und Dienstleistern

- Sichere Entwicklungsverfahren von Lieferanten und Dienstleistern.

6) Berichterstattung über erhebliche Vorfälle

Artikel 23 verpflichtet die Unternehmen, den Computer-Notfallteams (CSIRTs) alle erheblichen Vorfälle auf folgende Weise zu melden:

- Frühwarnung – gibt an, ob der Verdacht besteht, dass der erhebliche Vorfall durch unrechtmäßige oder böswillige Handlungen verursacht wird oder grenzüberschreitende Auswirkungen haben könnte.

- Meldung des Vorfalls – liefert eine erste Bewertung des erheblichen Vorfalls, einschließlich seines Schweregrads und seiner Auswirkungen, sowie, falls verfügbar, der Kompromittierungsindikatoren.

- Zwischenbericht – liefert relevante Status-Aktualisierungen.

- Abschlussbericht – muss spätestens einen Monat nach Meldung des Vorfalls erstellt werden.

- Fortschrittsbericht – wird im Falle eines laufenden Vorfalls zum Zeitpunkt der Vorlage des Abschlussberichts erstellt.

Siehe auch: Welche Berichtspflichten bestehen nach NIS 2?

7) Verwendung zertifizierter IT-Produkte und -Dienstleistungen

Die NIS 2 verlangt nicht, dass wesentliche und wichtige Einrichtungen zertifiziert werden. Die NIS-2-Richtlinie ermöglicht es jedoch den EU-Ländern (Mitgliedstaaten) oder der EU-Kommission, von diesen Einrichtungen die Verwendung zertifizierter IT-Produkte oder -Dienstleistungen zu verlangen. Zum Zeitpunkt der Abfassung dieses Artikels gibt es noch keine Anforderungen für die Verwendung zertifizierter IT-Produkte oder -Dienstleistungen, aber es ist sehr wahrscheinlich, dass dies zur Pflicht wird.

Diese IT-Produkte und -Dienstleistungen müssen nach dem europäischen Zertifizierungssystem für Cybersicherheit zertifiziert sein.

8) Überwachung und Geldbußen

NIS-2 erfordert eine strenge Aufsicht über wesentliche und wichtige Einrichtungen: Inspektionen vor Ort, Überwachung außerhalb des Unternehmens, Audits der Cybersicherheit und Sicherheitsscans.

Ähnlich wie in der EU DSGVO werden in Artikel 34 Geldbußen für Unternehmen eingeführt, die die NIS 2 nicht einhalten:

- Für wesentliche Unternehmen: maximal 10 Millionen EUR oder maximal 2 % des gesamten weltweiten Jahresumsatzes

- Für wichtige Unternehmen: maximal 7 Mio. EUR oder maximal 1,4 % des gesamten weltweiten Jahresumsatzes.

Nach den Erfahrungen mit der EU DSGVO zu urteilen, werden in den ersten ein oder zwei Jahren nach Inkrafttreten in der Regel keine hohen Strafen gegen Unternehmen verhängt; in letzter Zeit sind solche Geldbußen jedoch durchaus üblich.

Zusätzliche Rechtsvorschriften der EU-Länder

Leider ist die Geschichte hier noch nicht zu Ende – die EU-Länder (Mitgliedstaaten) können zusätzlich zu den Vorschriften der NIS 2 ihre eigenen Cybersicherheits- und Berichtsanforderungen einführen. Dieser Prozess der Verabschiedung lokaler Rechtsvorschriften auf der Grundlage einer EU-Richtlinie wird als „Umsetzung“ bezeichnet.

Zum Zeitpunkt der Abfassung dieses Artikels hat nur ein Mitgliedstaat die NIS 2 in sein lokales Recht umgesetzt:

Wie im Falle des kroatischen Cybersicherheitsgesetzes werden die meisten Mitgliedstaaten wahrscheinlich keine größeren neuen Anforderungen einführen, es ist jedoch mit einigen kleineren zusätzlichen Anforderungen zu rechnen – ich werde diesen Artikel auf jeden Fall aktualisieren, wenn dies geschieht.

Für weitere Informationen über NIS-2 laden Sie dieses kostenlose Whitepaper herunter: Umfassender Leitfaden zur NIS-2-Richtlinie.

Dejan Kosutic

Dejan Kosutic